«إذا ما بتدفعي 5000 دولار خلال أسبوع رح أنشر كل صورك هون عالفايسبوك و أفضحك» بدت هذه الرسالة للوهلة الأولى مزحة ثقيلة بالنسبة إلى ليلى، الشّابة العشرينية العاملة في أحد مقاهي المدينة عندما نظرت إلى هاتفها، لكنها لم تكن كذلك. فالشّاب الوسيم الذي تتبادل منذ مدّة وإيّاه رسائل وصور حميمة على تطبيق «مسنجر» قرّر أخيراً أن «يلعب لعبته عالمكشوف». لم تحتمل الشّابة ما رأته، فهي عاجزة تماماً وقد فقدت السيطرة على عالمها. هل تفكّر بالحلم الذي بدأ بـ «لايك» لصورة شابّ توحي صفحته بـ «الثقة» وقد استحال كابوساً، أم بالمبلغ الخيالي الذي يتحتّم عليها دفعه منعاً للوقوع في «الفضيحة»؟ حاولت ليلى التي تعيش وأهلها ظروفاً معيشيةً صعبة الاتصال بالشّاب لثنيه عن الأمر من دون أن تفلح في ذلك. وبين تهديداته المستمرّة و خوفها على «سمعتها» أمام أهلها و المجتمع، بالإضافة إلى صدمتها النفسيّة، تحت كلّ هذه الضغوطات، فكّرت ليلى بإنهاء حياتها، مفضّلةً الموت على «العار» الذي سيلحق بها.

761

ثغرة أمنيّة في الأنظمة المعلوماتية المختلفة في الفضاء السيبراني اللبناني خلال العام الفائت من مختلف القطاعات (خدماتية، صناعية، صحية، مصرفية، تكنولوجية، أو غيرها) بحسب دراسة تحليلية لجمعيّة «مركز البحوث لتعزيز الحماية السيبرانية» بالتعاون مع جامعة العلوم والآداب اللّبنانية USAL

أمّا سامي، الشابّ المتفوّق دراسياً والمتخرّج من كلية الهندسة، فتراه متحمساً لإيجاد فرصة عمل خارج البلاد نظراً للظروف الصعبة الراهنة، بالإضافة إلى تداعيات جائحة كورونا على سوق العمل التي خلّفت مستويات قياسية من البطالة. يتلقّى سامي رسالة عبر بريده الخاص من «شركة أجنبية» تُعنى بهندسة الميكانيك. يَرِد في الرسالة بأنه قد يترتّب على المتقدّمين للوظائف إرسال سيرتهم الذاتية بالإضافة إلى تحويل مبلغ من المال لضمان قبولهم. سارع الشّاب متفائلاً لإرسال ما يتوجّب عليه وحوّل المبلغ المطلوب إلى الحساب البنكي على الرابط المرفق برسالة البريد ليستنتج لاحقاً، وبعد طول انتظار من دون أي رد، بأن الحساب يتبع لشركة وهمية خلفها أشخاص يديرون حملة تصيّد إلكتروني بهدف السرقة. أي إنّه وقع ضحية لعملية احتيال كلّفته مدّخراته وصحّته النفسيّة، ما جعله يعيش محبطاً ومنعزلاً وفاقداً للثقة لفترة طويلة.

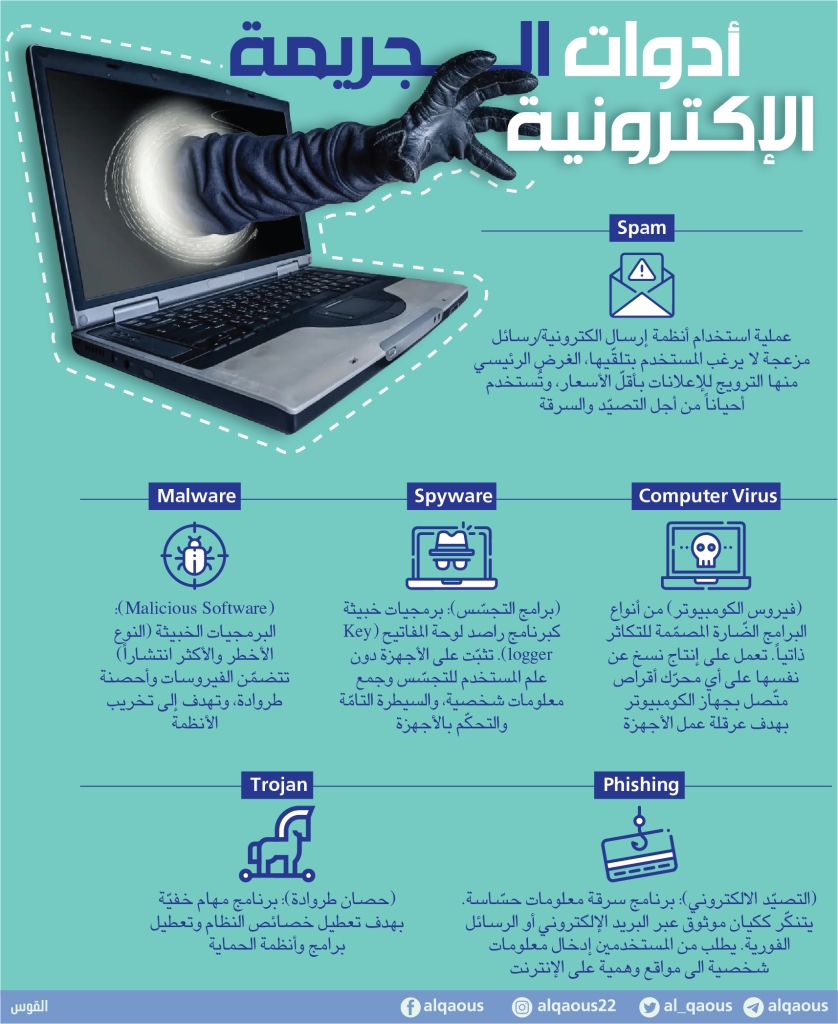

الجريمة الإلكترونية فعل يتسبب بضرر جسيم للأفراد أو الجماعات والمؤسسات، ويهدف إلى سرقة معلومات واستخدامها من أجل التسبب بأذى نفسي ومادي جسيم للضحية، أو إفشاء أسرار أمنية مهمة تخص مؤسسات الدولة أو بيانات وحسابات خاصة بالمصارف والأشخاص. وبالتالي يطوّر بعض المجرمين كفاءاتها الالكترونية وفي بعض الأحيان قد تدخل أجهزة استخبارات معادية (الإسرائيلية) على الخط (وستنشر {القوس} في الأعداد القادمة تقريراً خاصاً يتناول الاختراقات الإلكترونية الإسرائيلية).

توقيف المشتبه فيهم عبر استخراج الأدلّة والآثار الرقمية(Digital Traces) ومن خلال تعقّب الحسابات المشكو منها والقيام بالإجراءات التقنية اللازمة واستدراج الفاعلين

تتشابه الجريمة الإلكترونية مع الجريمة العادية في ما يتعلق بوجود الجاني والضحية وفعل الجريمة. لكنّها تختلف عن الجريمة العادية باختلاف البيئات والوسائل المستخدمة. فالجريمة الإلكترونية يمكن أن تتم من دون وجود المجرم في مكان الحدث، كما أنّ الوسيلة المستخدمة هي التكنولوجيا الحديثة ووسائل الاتصال الحديثة وشبكات الإنترنت. أما دوافع هذه الجريمة فمتعددة، بدءاً من تحقيق مكاسب مادية وصولاً إلى الانتقام وتحقيق أهداف سياسية، مروراً بالتسلية ومحاولة إثبات الذات.

تتضمّن الجريمة الالكترونية المواد الإباحيّة والتحرّش بالأطفال والقاصرين، وانتهاك خصوصيّة الآخرين، وتبييض الأموال ولعب القمار الافتراضي وتجارة المخدرات والتجنيد لصالح استخبارات العدو. ولعلَّ الإقبال على العُملات الرقمية المشفرة (Bitcoin مثلاً) في الآونة الأخيرة، يحمل في طيّاته فعلاً جرمياً عندما يلجأُ البعض إلى غسيل أموالهم غير الشرعية، وممارسة التجارة غير القانونية لبعض السلع مثل الأسلحة والمخدرات وغيرها.

مكافحة الجريمة المعلوماتية

الخطوة الأولى تقديم شكوى مع اتّخاذ صفة الادعاء الشخصي أمام النيابة العامة المختصّة التي تحيل الشكوى إلى الضابطة العدلية المختصّة، وتحديداً مكتب مكافحة جرائم المعلوماتية وحماية الملكية الفكرية في قوى الأمن الداخلي، الذي يجري التحقيقات والإجراءات المناسبة تحت إشراف النيابة العامّة. وفي اختتام التحقيقات، تتخذ النيابة العامّة الإجراءات الفوريّة الملائمة في كلّ قضيّة على حدة، ومن ثم يصار إلى إحالة الملفّ إلى القضاء المختصّ، للبتّ في موضوع الشكوى. غالباً ما يتّخذ المسار القضائي إجراءات فوريّة سريعة في مثل هذه القضايا لأنّها تمسّ بحقوق الإنسان، ولا سيّما الحقّ في الخصوصية الفردية.

طرق مكافحة الجرائم الإلكترونية متعدّدة أهمها ملاحقة مرتكبي هذه الجرائم وتوقيفهم بالتنسيق مع القضاء المختص عبر استخراج الأدلّة والآثار الرقمية(Digital Traces) من المعلومات المتوافرة، ومن خلال تعقّب الحسابات المشتبه بها والقيام بالإجراءات التقنية اللازمة، واستدراج الفاعلين أو مداهمتهم وتوقيفهم.

دليل الحيطة و الحذر

إجراء «فحص الأمان»

إحدى الطرق السهلة لحماية الحسابات، مثل Accounts) Google) هي استخدام أداة «فحص الأمان» التي تتضمّن إرشادات مفصّلة وتوفّر اقتراحات مخصّصة، وقابلة للتنفيذ للمساعدة على تعزيز مستوى الأمان.

الحماية من المخترقين من خلال التحقّق بخطوتين

تساعد ميزة «التحقّق بخطوتين» في منع الغرباء من الدخول إلى الحسابات من خلال طلب استخدام عامل ثانوي بالإضافة إلى اسم المستخدم وكلمة المرور لتسجيل الدخول إلى الحساب.

استخدام كلمات مرور قوية ومميّزة

من أهمّ الخطوات التي يمكن اتّخاذها لحماية الخصوصية إنشاء كلمة مرور قوية وفريدة لكل حساب. ويرتفع معدّل الخطر على الأمان عند استخدام كلمة المرور نفسها في تسجيل الدخول إلى حسابات متعدّدة، مثل حساب Google والملفّات الشخصية على وسائل التواصل الاجتماعي والمواقع الإلكترونية.

استخدام قفل الشاشة

في حال عدم استخدام الجهاز (كمبيوتر محمول/ جهاز لوحي/ هاتف ...) يمكن قفل شاشة الجهاز أو استخدام خاصية الإقفال التلقائي في حال السكون لمنع الآخرين من الدخول اليه.

توخّي الحذر

من عمليات الخداع على البريد الإلكتروني أو طلبات المعلومات الشخصية ومن محاولات انتحال الهوية وعمليات الابتزاز

أنواع جرائم المعلوماتية

■ ابتزاز (تشويه سمعة/تحريض – طلب فدية/مادّية، جنسية، عاطفية، سياسية ...)

■ الاحتيال والجرائم المالية

■ تزوير هوية (انتحال شخصية)

■ سرقة بيانات وبيعها

■ سرقة مشفّرة

■ هجمات طلب فدية

■ تجسّس وعمالة لصالح استخبارات خارجية

■ إساءة الأمانة

■ التزوير المعلوماتي

■ جرائم تمسّ الأمن العام أو الأمن القومي للدولة (الخيانة، التعامل مع العدو، التجسّس ...)

■ جرائم الإرهاب (تجنيد أشخاص، الترويج للإرهاب، تمويل الإرهاب، تنفيذ عمليات إرهابية ...)

■ جرائم التعرّض للآداب العامّة ونشر المواد الإباحية

■ جرائم الاستدراج والخطف باستعمال الإنترنت

■ جرائم المضايقة

مرتكبو جرائم المعلوماتية (أفراد، منظّمات، دول):

■ مجرمون إلكترونيّون

■ متسلّلون بهدف سرقة المال، المعلومات أو البيانات ...

■ قراصنة

■ منظّمون ذو مهارات عالية وتقنية متقدّمة

■ متسلّلون مبتدؤون

■ أجهزة مخابرات وأمن ومؤسّسات حكومية